UniFi GPT

Steps to Export Firewall Rules in UniFi

Unfortunately, UniFi does not provide a direct method to export firewall rules through the user interface. However, you can manually back up your UniFi Network Application settings, which include firewall rules, and then restore them on another UniFi Network Application instance. Here’s how you can do it:

Backup UniFi Network Application Settings

- Access the UniFi Network Application:

- Open your web browser and log in to your UniFi Network Application.

- Navigate to Settings:

- Click on the Settings icon (gear icon) in the lower-left corner.

- Go to System Settings:

- In the Settings menu, select System.

- Create a Backup:

- Scroll down to the Backup section.

- Click on Download Backup to create a backup file of your current settings, including firewall rules.

Restore UniFi Network Application Settings

- Access the Target UniFi Network Application:

- Open your web browser and log in to the UniFi Network Application where you want to import the settings.

- Navigate to Settings:

- Click on the Settings icon (gear icon) in the lower-left corner.

- Go to System Settings:

- In the Settings menu, select System.

- Restore from Backup:

- Scroll down to the Restore section.

- Click on Upload Backup and select the backup file you previously downloaded.

- Follow the prompts to restore the settings, including firewall rules.

Additional Considerations

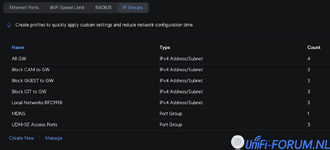

- Manual Documentation: If you need to document your firewall rules, you can manually copy the rules from the UniFi Network Application interface and save them in a text or spreadsheet file.

- API Access: For advanced users, you can use the UniFi API to programmatically retrieve and export firewall rules. This requires knowledge of API usage and scripting.

For more detailed information on managing firewall rules and other settings, you can refer to the

Traffic Management in UniFi article.

Related articles:

- Windows Firewall Rules for UniFi Network: This article explains configuring Windows Firewall to allow Java programs for a self-hosted UniFi Network Server on Windows.

- Zone-Based Firewalls in UniFi: This article explains UniFi's Zone-Based Firewalling, which groups network interfaces into zones, simplifying traffic control and enhancing security.

- Traffic Management in UniFi: This article highlights UniFi's traffic management features like advanced firewalling, application filtering, policy-based routing, QoS, and ACLs.