S

stronk

Guest

Beste allen,

Zeer gelukkig met de USG router en switch 8-60w en AP. Wat een mooi spul.

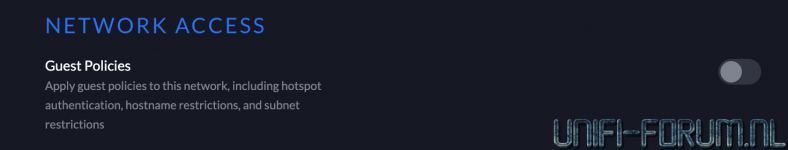

Ik heb een aantal vLan's opgezet en het werkt als een tierelier. Nu is er de optie Network Access - Guest Policies. Enabled kunnen de vLan's elkaar niet zien en benaderen. Prachtig.

Als de optie uit staat dan wel. Nu wil ik de schuif enabled hebben en dan met 1 ip-adres van het ene vLan naar het andere vLan kunnen. Wat is hier het beste om te doen?

Mijn eigen gedachte is: schuifje disabled en dan een firewall rule maken en alles dicht zetten en dan 1 rule met ipadres dat wel naar het andere vLan mag. Of kan het ook met schuifje enabled en dan 1 rule voor desbetreffende ip-adres?

Dank voor de antwoorden alvast!

Groet, Rens

Zeer gelukkig met de USG router en switch 8-60w en AP. Wat een mooi spul.

Ik heb een aantal vLan's opgezet en het werkt als een tierelier. Nu is er de optie Network Access - Guest Policies. Enabled kunnen de vLan's elkaar niet zien en benaderen. Prachtig.

Als de optie uit staat dan wel. Nu wil ik de schuif enabled hebben en dan met 1 ip-adres van het ene vLan naar het andere vLan kunnen. Wat is hier het beste om te doen?

Mijn eigen gedachte is: schuifje disabled en dan een firewall rule maken en alles dicht zetten en dan 1 rule met ipadres dat wel naar het andere vLan mag. Of kan het ook met schuifje enabled en dan 1 rule voor desbetreffende ip-adres?

Dank voor de antwoorden alvast!

Groet, Rens