Hempie heeft een nieuwe handleiding geplaatst:

Cloudkey op SSL via Synology ReverseProxy - Let's Encrypt je Unifi controller adres

Bekijk deze handleiding...

Cloudkey op SSL via Synology ReverseProxy - Let's Encrypt je Unifi controller adres

Cloudkey op SSL via Synology ReverseProxy

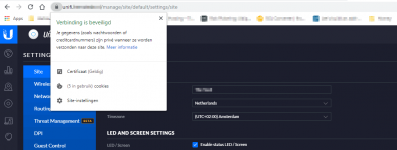

Iedereen kent het wel, die vervelende melding in je browser, hier een verkort stappenplan om je controller via een certificaat beveiligde pagina te openen.

Vanuit de configuratie in de Synology ga je via het "Toepassingsportaal" naar de Reverse Proxy en klik je op "Maken". Geef een beschrijving van de regel en stel je "Bron" en " Bestemming" goed in.

Klik ok.

[INFORMATION]Informatie: eigen domein is vereist, ik heb dit...[/INFORMATION]

Bekijk deze handleiding...