vlans zijn niet zo heel ingewikkeld.

belangrijk is om het volgende in gedachten te houden:

* het is een protocol op ethernet niveau (heeft dus eigenlijk niks met TCP/IP, routing, DNS etc te maken).

* elk ethernet pakket heeft een VLAN tag (nummer) (ook als je het niet gebruikt, dan wordt de default 1 gebruikt).

* elk device met een ethernet interface kan alleen die ethernet pakketten ontvangen/sturen voor de VLANs waar hij voor ingesteld is, standaard dus het default vlan.

* op switches kun je per poort opgeven welke vlans er doorgestuurd moeten worden, en wat het default vlan ID is voor die poort.

Als eenvoudig voorbeeld:

Ik heb zelf (o.a.) een Switch 8 150W.

Omdat ik unifi management, synology, DNS, gastnetwerk en nog zo wat zaken geisoleerd wil hebben van mijn huis/tuin/keuken LAN en wifi, heb ik de volgende setup:

een DMZ netwerk waarin de management interfaces van de unifi devices in hangt.

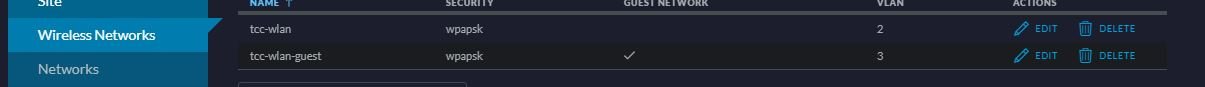

een storage netwerk (vlan tag 150)

een LAN netwerk (vlan tag 178)

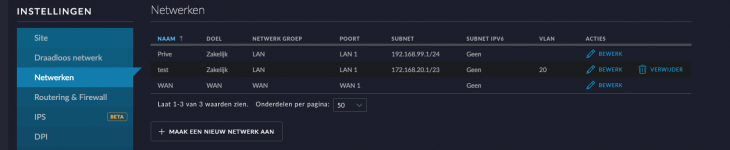

Om mijn storage een eigen netwerk te geven, heb ik dus dat storage netwerk aangemaakt, met de bijbehorende VLAN tag (150).

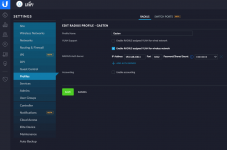

je kunt daar (in het geval van unifi) voor kiezen voor "corporate", "guest" en "vlan only".

"corporate" en "guest" geven je de mogelijkheid om de USG als DHCP server te laten werken, zodat ook het IP adres, routing en DNS gemanaged worden op de USG. Voor zover ik zie: het enige verschil tussen corporate en guest, is het feit dat je het "guest" netwerk op kunt nemen in guest policies.

"vlan only" is precies wat het zegt: alleen een VLAN met een vlan tag. Routing, dns, dhcp moet je ergens anders (buiten unifi) regelen.

Een unifi "network" configuratie regelt dus een aantal zaken in een hoek voor je die qua protocol eigenlijk los van elkaar (kunnen) staan.

Mijn synology pakt zijn netwerk data op via DHCP, dus heb ik gekozen voor een "corporate" netwerk.

Hoewel je op de synology een VLAN tag in kunt stellen, doe ik dit liever niet. (voorkomt een hoop problemen als je ooit direct met de laptop of pc er mee wilt verbinden).

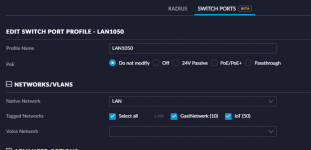

Om de synology dus in VLAN 150 te krijgen, zul je een switch poort profiel aan moeten maken met daarin VLAN 150 als default VLAN (native VLAN).

Dat doe je bij SETTINGS -> Profiles -> Switch port profiles.

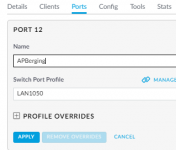

Het gemaakte switch port profile pas je dan toe op de switch poort waar de synology aan hangt.

Resultaat van deze stappen is ongeveer als volgt:

de USG hangt nu niet alleen meer in VLAN 1, maar ook in VLAN 150, en heeft daar een IP adres. Dat ip adres is je gateway en ook je DHCP server. (net als de USG dat ook heeft in VLAN 1).

De synology start op en stuurt een DHCP request. Dat landt op de switch poort. De switch pakt alle communicatie op en verandert de VLAN tag in 150 (want dat is de default/native VLAN die je ingesteld hebt voor die poort). De USG luistert op VLAN 150, en beantwoordt het DHCP request.

Standaard staan alle poorten op de Switch op het "all" switch port profile, dus de switch gooit alle pakketjes met VLAN 150 naar buiten op ALLE switch poorten.

Samenvattend is wat je gemaakt hebt een port vlan op de poort waar je de synology aan hebt hangen.

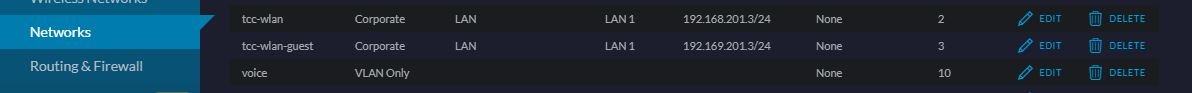

Beetje complexer voorbeeld nu (ik benoem alleen wat relevant is voor de VLAN discussie):

ik heb twee APs.

#1 hangt direct aan de switch8.

#2 hangt aan een tweede switch, die op zolder is geplaatst.

Beiden hangen in mijn grote 8 poort 150W switch.

Mijn huis wifi wil ik in vlan 15. Mijn guest wifi wil ik in vlan 25, en mijn PC (ook op zolder) wil ik in vlan 178.

Ik wil niet dat een slimmerik zomaar inprikt in mijn netwerk en gaat sniffen welke vlans er actief zijn.

Ik maak dus een switch port profile met daarin:

native VLAN mijn DMZ (waar de unifi devices in hangen).

en daarnaast VLANS 15, 25 en 178.

Dat profiel hang ik aan de poort waar mijn zolder switch in hangt, zodat alle vlans daar doorheen gestuurd worden.

Op de zolder switch geef ik (via profiles weer) de PC poort het native VLAN 178.

De poort waar het AP in hangt geef ik default VLAN 1 op, en daarnaast VLAN 15 en 25.

Dit noemen ze een VLAN trunk: meerdere getagde VLANs over 1 en de zelfde kabel (eventueel met een default vlan).

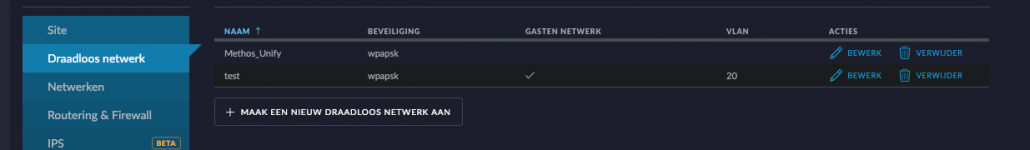

Mijn trusted wifi heb ik geconfigureerd met vlan 15 en mijn guest wifi met vlan 25.

Dus: als een wifi device connect aan mijn AP op zolder aan mijn trusted SSID, wordt die in VLAN 15 geplaatst door het AP (en de ethernet pakketjes worden getagd van id 15).

Evenzo: een device wat aan mijn guest SSID verbindt, wordt door het AP in VLAN 25 gezet.

Doel van de hele excercitie is om netwerken functioneel te scheiden, zodat ik controle heb via firewall regels: Mijn guest netwerk mag bijvoorbeeld niet naar vlan 15, vlan 1 of vlan 178.

Kanttekening: dit levert natuurlijk maar beperkte bescherming op, want als je bijvoorbeeld de PC kabel er uit rukt, en een laptop in die poort stopt, zit je alsnog op VLAN178.

Dat kun je oplossen met 802.1x i.c.m. radius (ook voor bekabeld netwerk, dus niet alleen voor wifi). Dat is wel weer een hele andere discussie.